Segment Zero Trust Solution

Ограничения традиционной модели

сетевой защиты

сетевой защиты

Перегруженный периметр

Классическая модель защиты опирается на периметральные NGFW через которые проходит не только внешний, но и значительная часть внутреннего трафика.

С ростом east-west взаимодействий нагрузка на «железные» FW увеличивается, усложняя масштабирование и повышая стоимость владения

С ростом east-west взаимодействий нагрузка на «железные» FW увеличивается, усложняя масштабирование и повышая стоимость владения

Гибридная и распределённая инфраструктура

Современные среды включают

on-premise, облака, виртуальные фермы, контейнерные платформы. Централизованный контроль только на уровне периметра становится архитектурно недостаточным

on-premise, облака, виртуальные фермы, контейнерные платформы. Централизованный контроль только на уровне периметра становится архитектурно недостаточным

Отсутствие микросегментации внутри серверного сегмента

Внутренние серверы часто находятся в доверенном сегменте и имеют избыточные сетевые доступы другк другу. При компрометации одного узла возможное горизонтальное перемещение (lateral movement)

не блокируется на уровне хоста

не блокируется на уровне хоста

Эти ограничения требуют переноса части сетевого контроля непосредственно на уровень рабочих нагрузок с централизованной оркестрацией политик

Сверхлёгкий агент

Agent SEGMENT устанавливается непосредственно на хост и выполняет контроль сетевых политик на уровне ядра, не создавая значительной нагрузки на систему

От 400 milicores *

* 1CPU=1000 milicores

CPU

+ Linux, x64, версии ядра 4.15+ (поддержка eBPF)

+ Windows 10+/Windows Server 2012+ (поддержка netsh)

+ Windows 10+/Windows Server 2012+ (поддержка netsh)

Требования

к агентам

к агентам

От 512 Мб

Память

Debian 10+

Ubuntu 18.04+

RHEL 8.x+

Fedora 28+

OpenSUSE 15.2+

• Arch Linux 2018-03-01+

• RUS: Astra Linux, Ред ОС

Windows 10+, Windows Server 2012+

Ubuntu 18.04+

RHEL 8.x+

Fedora 28+

OpenSUSE 15.2+

• Arch Linux 2018-03-01+

• RUS: Astra Linux, Ред ОС

Windows 10+, Windows Server 2012+

Поддерживаемые

ОС

ОС

Мониторинг и observability

в реальном времени

Внедрена единая панель мониторинга на базе Grafana для контроля состояния всех компонентов системы: детальные логи, метрики нагрузки (CPU, RAM, сеть, диск), как агентов, так и серверной части

NGFW (PALO ALTO, USERGATE ETC.)

МОДУЛИ КОНТРОЛЯ ДОСТУПА

К СЕТИ (NAC)

К СЕТИ (NAC)

СЕТЕВЫЕ УСТРОЙСТВА

(CISCO, MIKROTIK, B4COM, ETC.)

(CISCO, MIKROTIK, B4COM, ETC.)

SIEM (MAXPATROL, RU SIEM ETC.)

МОДУЛИ КОНТРОЛЯ ДОСТУПА

К СЕТИ (NAC)

К СЕТИ (NAC)

EDR (KASPERSKY EDR ETC.)

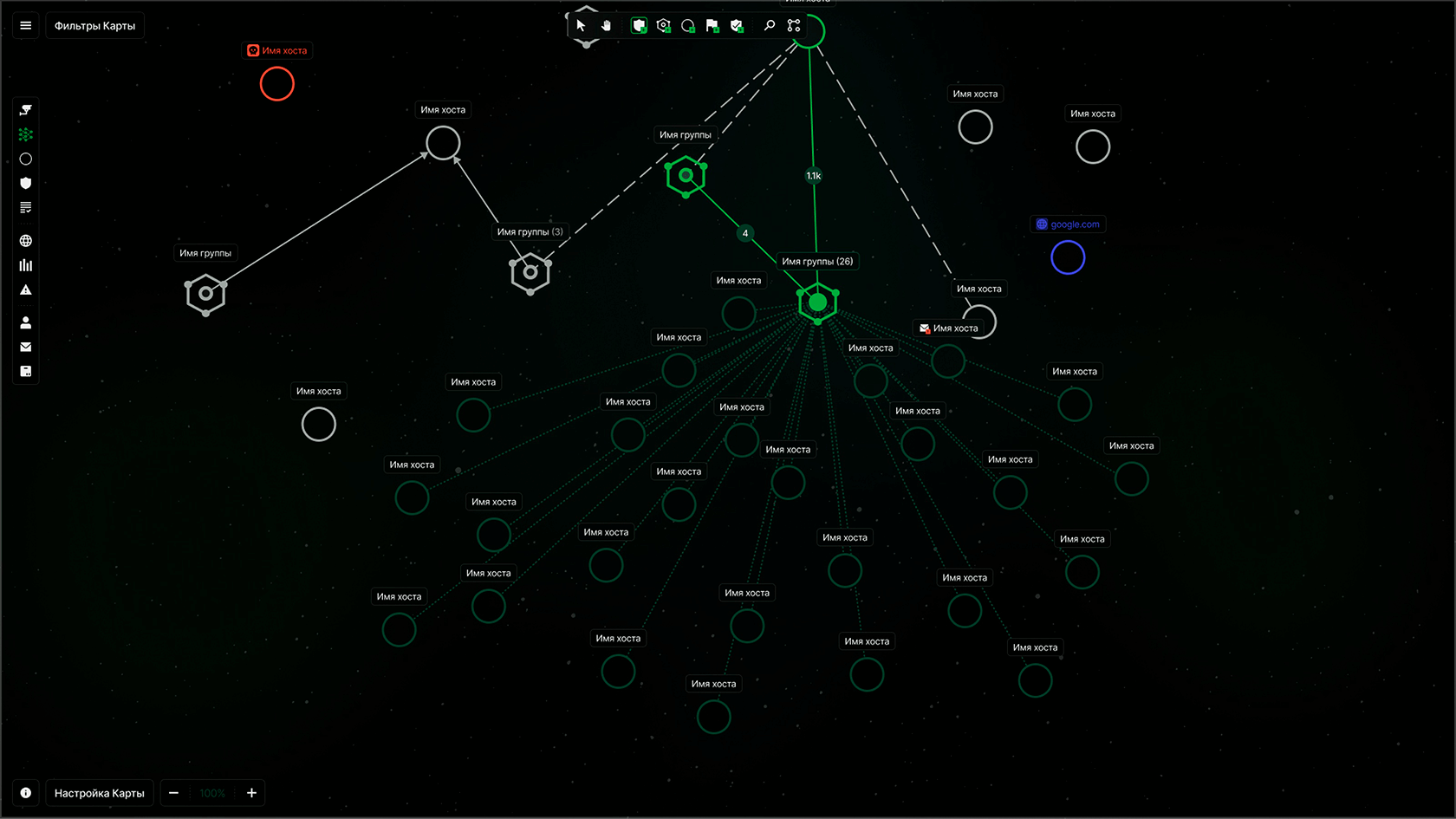

Подход SEGMENT

SEGMENT реализует модель security-by-design, в которой контроль сетевых взаимодействий осуществляется непосредственно на уровне рабочей нагрузки с централизованной оркестрацией политик

Микросегментация

на основе

Zero Trust

Segment изолирует рабочие нагрузки на уровне хоста, чтобы остановить горизонтальное перемещение атак

Единая панель управления и простота эксплуатации

Управление политиками firewall на тысячах серверов из одного централизованного интерфейса

AI-ассистент для генерации и оптимизации политик безопасности

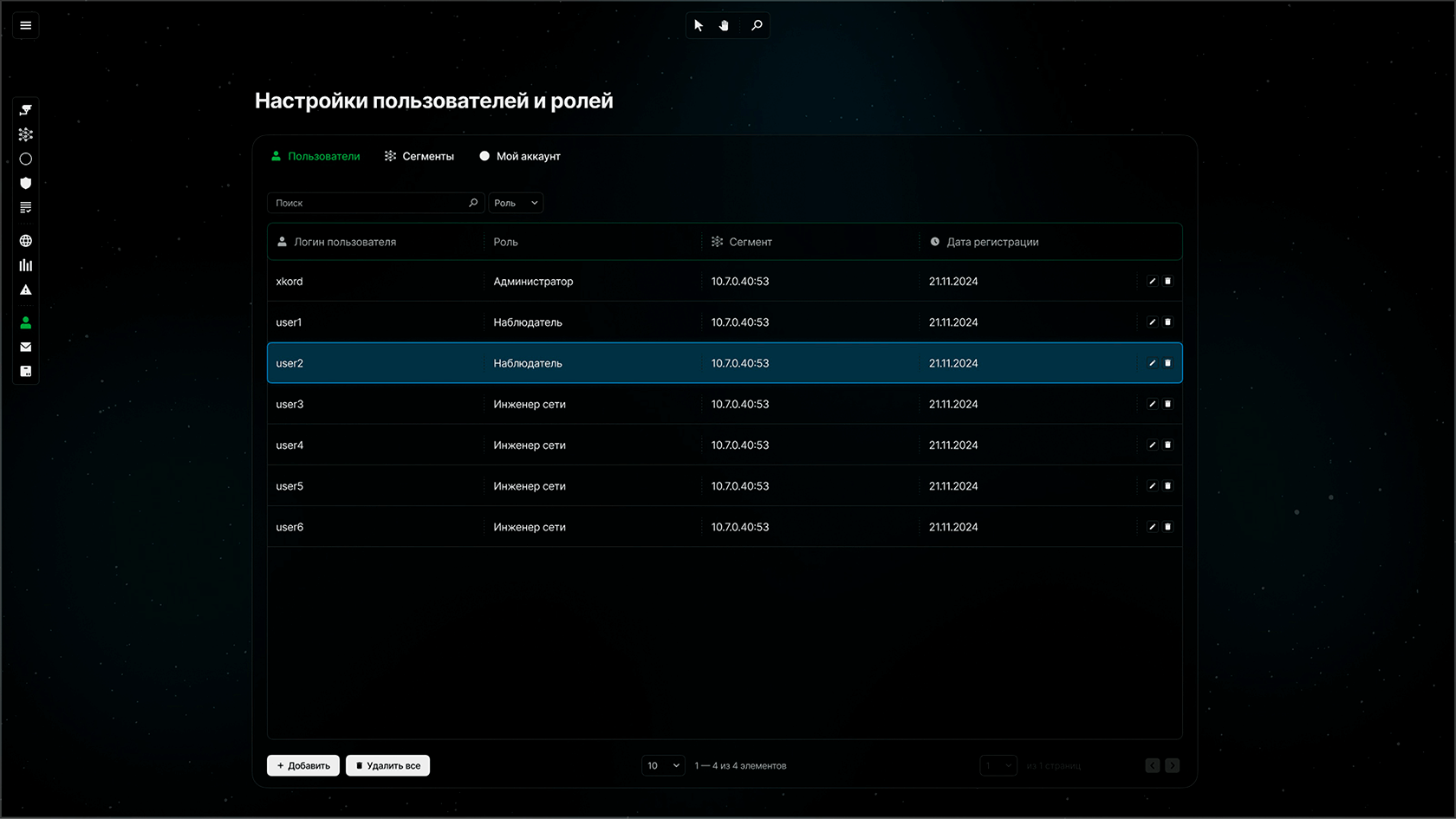

Ролевая модель и гибкое разграничение прав доступа

Бесшовное переключение между режимами мониторинга и активной блокировки

НаМ

ДОВЕРяЮТ

В промышленности

В медицине

В страховании

В финтехе